반응형

Private Link를 사용하여 Azure Application Gateway 원본에 Azure Front Door Premium 연결 - Azure Private Link

Azure Front Door 프리미엄을 Azure Application Gateway에 비공개로 연결하는 방법을 알아봅니다.

learn.microsoft.com

Frontdoor를 프리미엄 sku로 선택하게 되면 프라이빗 링크를 통해 AppGW를 퍼블릭이 아닌 프라이빗 엔드포인트로 안전하게 통신이 가능하다.

사전 준비

- VNET/서브넷 : VM / AppGW(AppGW 전용) / Private link 각 총 3개

- VM 인스턴스 (apache2 또는 nginx) / 포트 80

1. AppGW 구성

기본 사항은 생략 (사전에 만든 AppGw 서브넷만 지정)

- AppGw 서브넷으로 지정한 대역으로 프라이빗 아이피 주소를 입력

- 프라이빗 모드는 프리뷰 기능

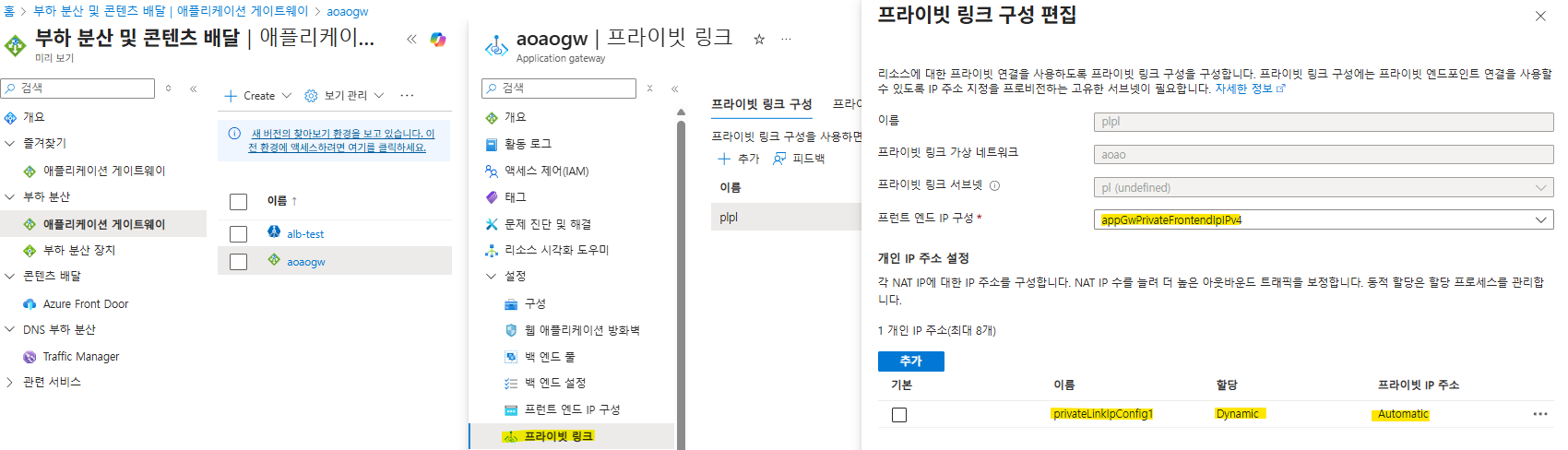

- AppGw 구성이 이루어지면 프라이빗 링크에서 프라이빗 링크 구성을 해준다.

- 프라이빗 링크 가상 네트워크는 사전에 만들어 둔 서브넷으로 선택

- 프런트 엔드 IP 구성은 Private로 선택 후 추가

* Frontdoor를 구성하기 전에 무조건 AppGw의 프라이빗 링크를 먼저 구성해주자

2. Frontdoor 구성

- 빨리 만들기로 구성 (선택)

- 계층 : 프리미엄

- 엔드포인트 이름 지정

- 원본 형식 : Application Gateway

- 원래 호스트 이름 : 개인 (Private 선택)

- 대상 하위 리소스 : appGwPrivate 선택

- 요청 메시지 지정

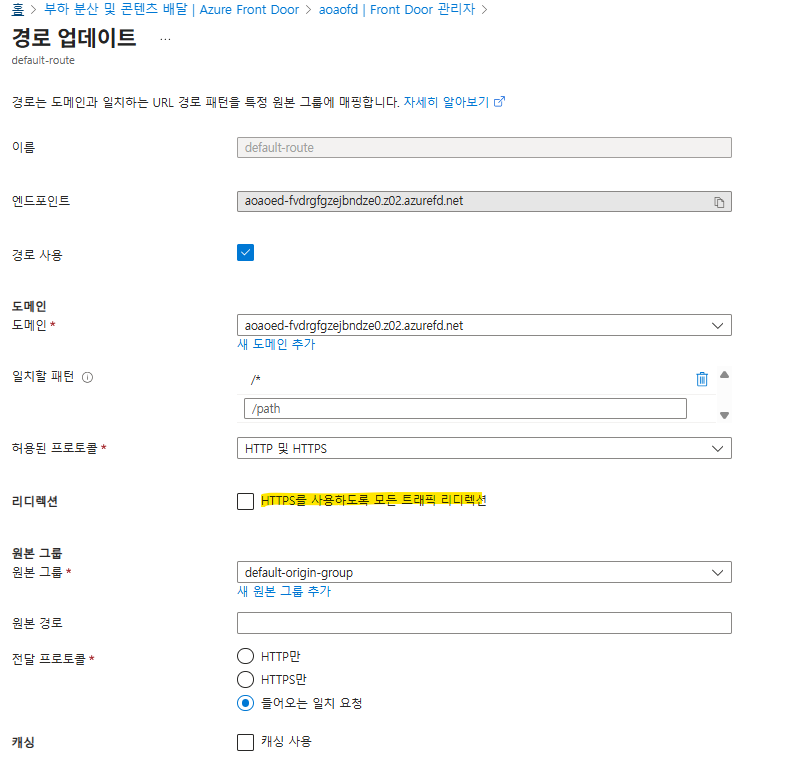

- Frontdoor 구성이 완료되면 Frontdoor 관리자 - 경로 선택 - HTTPS를 사용하도록 모든 트래픽 리디렉션 체크를 비활성화 (현재는 인증서 옵션을 사용 안함)

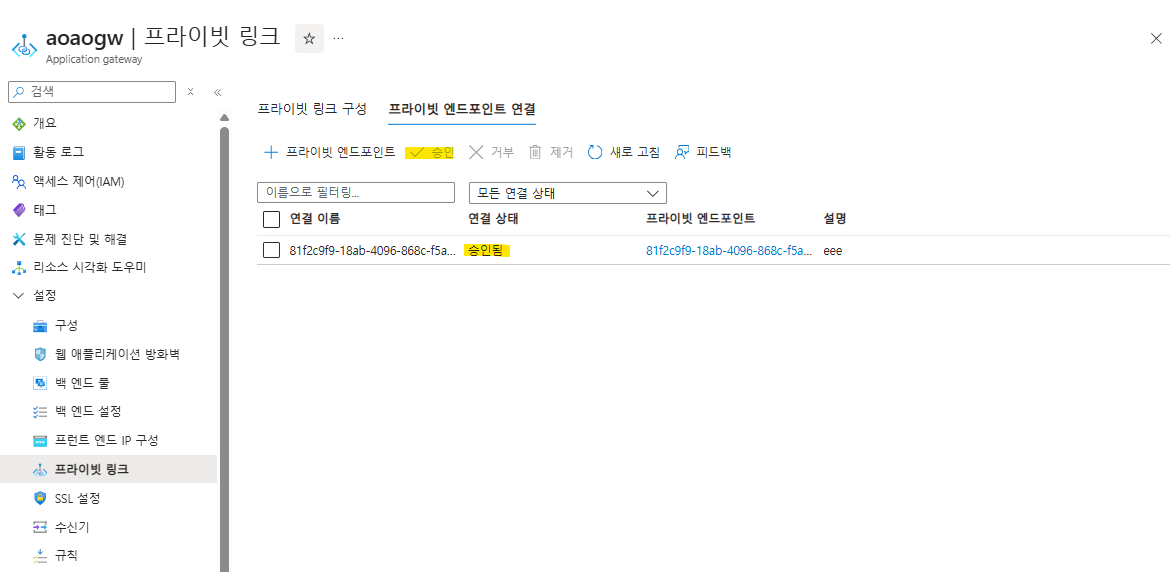

3. AppGw의 프라이빗 엔드포인트 승인

- 현재는 승인 상태이지만 처음에는 대기 중 이라고 나올 것이다.

- 승인을 눌러 승인 업데이트를 해준다.

4. 도메인 접속

- 위 작업이 다 완료 되고 해당 프론트도어 아이피로 접속 하게 되면 Page Not Found가 나오게 된다.

- 위 구성에 대한 적용이 프론트도어에 다 전파되기까지 40분 이상 걸리게 된다.

- 그리고 접속 할 때 HTTPS가 아닌 HTTP로 접속을 해야함.

- 40분 정도 기다리고 접속하게 되면 이렇게 잘 접속된다.

그래서 보통 프론트도어와 APPGW를 같이 사용하는 경우 APPGW의 WAF를 적용하여 사용하는 것이 아닌 앞단인 프론트 도어에 DDOS Protection 기능(WAF 포함)을 추가 하고, 프라이빗으로 안전하게 통신하게 되면 훨씬 효율적인 아키텍처를 구성할 수 있다.

반응형

'서버 > Azure' 카테고리의 다른 글

| [Azure] Private 환경에서 AppService 접근 (0) | 2025.12.12 |

|---|---|

| [Azure] Application Gateway for Containers (0) | 2025.11.28 |

| [Azure] PTU(Provisioned Throughput Unit) (0) | 2025.11.26 |

| [Azure] ACL(Azure Confidential Ledgers) 개요 및 구축 (0) | 2025.10.22 |

| [Azure] VPN Gateway를 통해 Private AKS 접근 (P2S) (0) | 2025.10.02 |